注意:裸连 Vmess 协议已经被精准识别,不建议自建而是推荐使用机场翻墙,查看 2024 最佳翻墙机场:

原文:有关立即停止使用大多数 VMess 配置组合的通告

Qv2ray and Alice and Bob⚠️ 由于协议设计缺陷,vmess+tcp、部分 vmess+ws、部分 vmess+ws+cdn、vmess+ws+cdn+tls(insecure) 等配置组合应当立即停止使用。

发生了什么?

相比于一天前的 TLS 实现故障,这次的问题出在服务端。且事态比我们一开始想象的更严重。

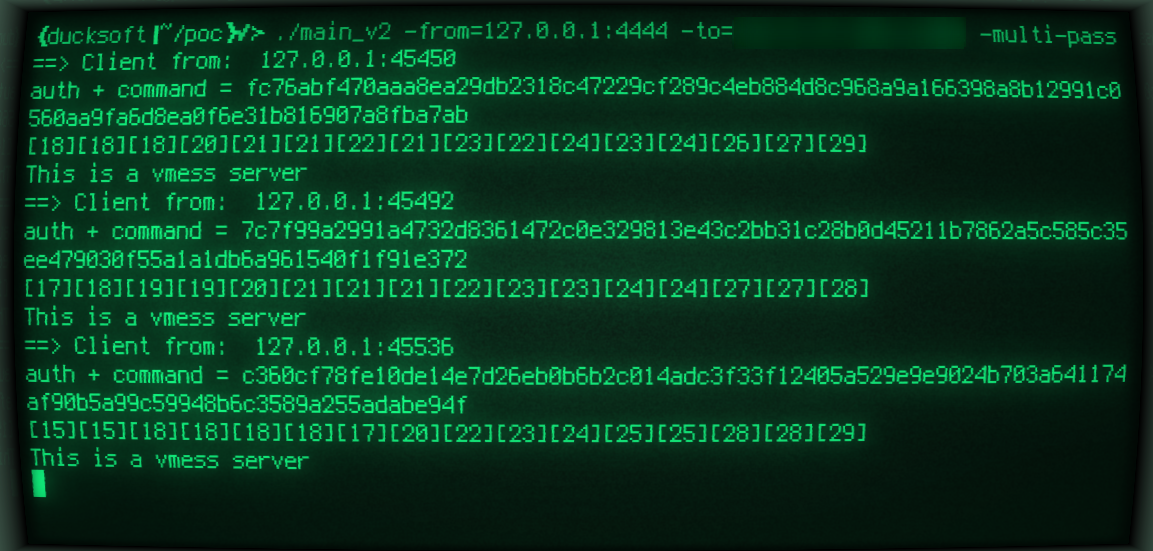

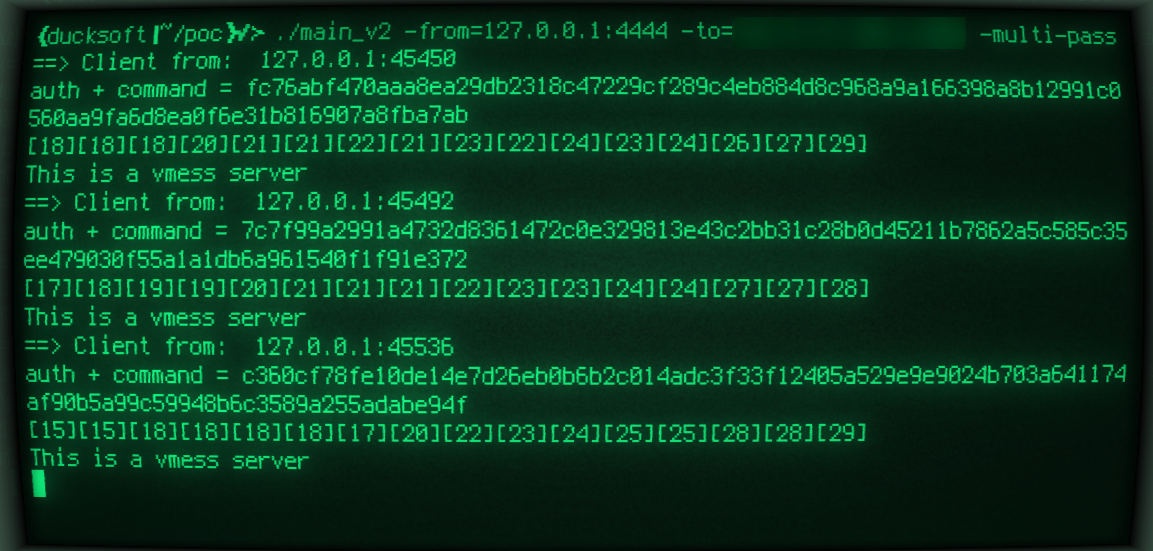

简而言之,如果 GFW 怀疑你在用 vmess+tcp,只需捕获 vmess 数据流中的第一个包,基于此包恶意构造出 16 个衍生数据包,并在 30 秒内发送,即可通过观测服务器的行为,以近乎 100% 的成功率探测出你的服务是否是 vmess + tcp。

无加密的vmess+ws+tcp同样会遭到探测。其他传输层协议的组合,如,vmess+tls、vmess+ws+tls、vmess+cdn+tls亦有可能受到波及。

此问题目前没有可行的缓解措施。解决该问题很可能需要重新设计 vmess 协议。

我应该怎么办?

如果你是……

- 机场用户:立即停止使用 vmess+tcp 的 V2Ray 服务器并使用其他配置组合的服务器(如 vmess + ws + 非cdn且不允许不安全连接的tls)。此问题不仅会暴露服务器 IP,也会暴露客户端 IP(既不利于您的机场,也无益于您的隐私安全)

- 机场主/自建用户:立即更换 vmess+tcp 为其他协议,由于此次没有缓解措施,建议这部分群体考虑暂时迁移到其他方案。(服务器多、用户不怕的情形请无视)

技术细节

我们给出了详细的复现方法以及实际的 PoC,若有相关知识,不妨试着重现一下。

评论 在此处输入想要评论的文本。